W jednym z poprzednich tekstów, pisałem o rosnącym znaczeniu kompetencji, jaką jest krytyczne myślenie na współczesnym rynku pracy. Z tego artykułu dowiesz się, jaką rolę krytyczne myślenie pełni w zarządzaniu bezpieczeństwem organizacji, ze szczególnym uwzględnieniem obszaru cyberbezpieczeństwa. Z uwagi na szczegółową dekonstrukcję krytycznego myślenia jako kompetencji zawodowej, artykuł powinien zainteresować nie tylko specjalistów od bezpieczeństwa (czyli m.in. analityków cyberbezpieczeństwa, menadżerów ryzyka, oficerów compliance, inspektorów ochrony danych, audytorów), ale także przedstawicieli branż zupełnie niezwiązanych z bezpieczeństwem. Pogłębiona charakterystyka krytycznego myślenia, może zainteresować także rekrutów poszukujących osób z tą kompetencją przyszłości.

Czym jest krytyczne myślenie?

Krytyczne myślenie odnosi się przeważnie do:

- Efektywnej analizy informacji

- Podejmowania decyzji bazujących na najlepszych dostępnych informacjach i wiedzy

- Wychodzenia poza ogólną, a czasami nawet techniczną (mocno specjalistyczną) wiedzę

- Skutecznego rozwiązywania problemów.

Krytyczne myślenie nie jest więc zwykłym zbieraniem i analizowaniem informacji. Polega bardziej na proaktywnym (wyprzedzającym i trwającym w czasie) zadawaniu pytań, definiowaniu bądź przedefiniowywaniu problemów, badaniu dowodów, identyfikacji i analizie założeń, oddzieleniu emocji, świadomym tolerowaniu niejasności i niepewności.

Jak więc widzimy, krytyczne myślenie silnie wiąże z kompetencjami analitycznymi, choć sama praca nad swoim analitycznym warsztatem nie gwarantuje wysokich kompetencji z zakresu krytycznego myślenia. Krytyczne myślenie stanowi raczej dopełnienie kompetencji z zakresu analitycznego myślenia.

Swoją drogą analityczne myślenie również (obok krytycznego myślenia) jest jedną z bardzo pożądanych kompetencji na współczesnym rynku pracy i przewiduje się, że jest również jedną z kluczowych kompetencji przyszłości (por. „The Future of Jobs Report 2025”, WEF).

Znaczenie krytycznego myślenia dla bezpieczeństwa i cyberbezpieczeństwa

Krytyczne myślenie to uniwersalna kompetencja poszukiwana u kandydatów na zróżnicowane stanowiska. Jej znaczenie jest jednak szczególnie istotne w przypadku ról mierzących się z zadaniami z zakresu szeroko rozumianego zarządzania bezpieczeństwem.

Pośród czynników sprawiających, że krytyczne myślenia jest tak ważne w obszarze bezpieczeństwa możemy wskazać m.in.:

- Szybką ewolucję zarówno środowiska, w jakim funkcjonuje organizacja (jej otoczenia), jak i samej organizacji

- Duży poziom złożoności i niejednoznaczności (środowiska i organizacji), czyli świat VUCA i BANI

- Zróżnicowanie i mnogość interesariuszy, którzy mają znaczenie z punktu widzenia systemów zarządzania bezpieczeństwem

- Zróżnicowanie i mnogość adwersarzy (potencjalnych napastników i konkurentów), a także ich motywacji

- Znaczenie (potrzeba) nieustannej innowacji – zarówno w podstawowej działalności organizacji (aby radzić sobie z rynkiem i konkurencją), jak i w obszarze bezpieczeństwa (aby radzić sobie z zagrożeniami i wyzwaniami).

Zdolność do krytycznego myślenia jest więc czynnikiem, który nierzadko decyduje o właściwym zabezpieczeniu organizacji, uprzedzeniu napastników, wyprzedzeniu konkurencji, podejmowaniu lepszych decyzji, czy neutralizacji innych zagrożeń.

Zagrożenia dla krytycznego myślenia

Niestety, krytyczne myślenie nie jest rzeczą prostą.

Przede wszystkim ten tryb poznawczego funkcjonowania nie przychodzi człowiekowi naturalnie: nasz umysł bowiem promuje prostsze (mniej energochłonne) wzorce rozumowania i rozwiązywania problemów. Dodatkowo, współcześnie na ten refleksyjny tryb myślenia czyha sporo zagrożeń. Poniżej kilka ich przykładów.

- Era cyfrowa – łatwy, wszechobecny i tani dostęp do informacji, sprzyja poszukiwaniu szybkich (a niekoniecznie) właściwych odpowiedzi i zadawalaniu się jakąkolwiek bądź najbardziej przystępną „prawdą”.

- Fałszywe źródła wiedzy – współczesne atrybuty sławy i uznania (np. zasięgi, lajki, estetyczna forma) niezupełnie muszą dawać gwarancje prawdy i jakości, a mimo to chętnie z nich czerpiemy. Myślę, że każdy wie, co mam na myśli.

- Kultura „googlowania” – to poniekąd przejaw powyższych zjawisk. Sprawdzenie (i pozycja) w wyszukiwarce Google jest dla wielu osób źródłem prawdy ostatecznej. Mało zaś kto zdaje sobie sprawę z ograniczeń tego sposobu pozyskiwania odpowiedzi i niebezpieczeństw z tym związanych.

- Scedowanie myślenia na AI – to w zasadzie dopiero zarysowujący się trend, ale wśród osób korzystających z narzędzi generatywnej sztucznej inteligencji można zauważyć postępujące „lenistwo intelektualne”, które z oczywistych względów nie służy krytycznemu myśleniu.

Oczywiście zagrożeń dla krytycznego myślenia jest znacznie więcej i mają one bardzo zróżnicowaną formę (np. wojna informacyjna, fake news, swoisty upadek dziennikarstwa i wiele innych). Jednak ich punktem wspólnym jest natura naszego mózgu, który po prostu lubi „chodzić na skróty”.

Jak wykorzystać krytyczne myślenie w (cyber)bezpieczeństwie

Poniżej znajdziesz kilka sposobów zastosowania krytycznego myślenia w bezpieczeństwie ze szczególnym uwzględnieniem obszaru cyberbezpieczeństwa.

- Ocena informacji znalezionych w sieci pod względem ich istotności (przydatności) i rzetelności – może obejmować sprawdzenie kilku raportów/opracowań adresujących dany temat, zweryfikowanie źródła (publikatora) i ocenę jego wiarygodności, ocenę informacji w kontekście problemu do jakiego chcemy ich użyć (np. zbieżność kulturowa pozwalająca na przenoszenie wniosków na interesujący nas przypadek, branżę bądź organizację), czy wreszcie konsultację z ekspertami.

Przykład w bezpieczeństwie firmy: Zespół bezpieczeństwa firmy bada raporty dotyczące skuteczności systemów wykrywania oszustw finansowych. Aby podjąć decyzję o zakupie rozwiązania, porównują wyniki z różnych raportów branżowych, weryfikują wiarygodność wydawców (np. Gartner vs. niszowy blog technologiczny), analizują dane pod kątem specyfiki sektora firmy i konsultują się z analitykiem ryzyka.

Przykład w cyberbezpieczeństwie: Administrator IT analizuje raporty o nowym zagrożeniu ransomware. Weryfikuje źródła, sprawdza szczegóły techniczne na stronach producentów oprogramowania antywirusowego i zasięga opinii społeczności forum specjalistycznego poświęconego tej tematyce w celu potwierdzenia, czy problem może dotyczyć infrastruktury używanej w firmie.

2. Angażowanie w twórczą dyskusję – to nic innego jak grupowe badanie poprawności założeń odnośnie problemu, weryfikacja emocjonalnych „zaburzeń” procesu definiowania problemu i propozycji rozwiązań, zbieranie różnych perspektyw na problem (np. przedstawicieli różnych komórek organizacyjnych, których problem dotyczy).

Przykład w bezpieczeństwie firmy: W trakcie planowania polityki bezpieczeństwa fizycznego firma organizuje warsztat z udziałem działu HR, operacyjnego i pracowników ochrony. Celem jest weryfikacja, czy planowane rozwiązania (np. zmiana procedur wejścia) są funkcjonalne i nie utrudnią codziennych działań, eliminując jednocześnie błędne założenia bazujące na emocjach (np. strach przed nadmiernym kontrolowaniem pracowników).

Przykład w cyberbezpieczeństwie: Podczas wdrażania systemu klasy SIEM, specjaliści ds. IT i liderzy biznesowi wspólnie analizują scenariusze monitorowania incydentów, aby upewnić się, że system odpowiada zarówno na potrzeby techniczne, jak i biznesowe, eliminując zbędne alerty.

3. Uwzględnianie wszystkich istotnych aspektów – obejmuje m.in. uwzględnienie wymiaru etyki i zgodności z prawem (compliance), co może znacząco przyczynić się do identyfikacji i mitygacji ryzyka na wczesnym etapie projektu lub pracy nad problemem (zwykle wtedy ewentualne zmiany nie są tak kosztowane – zarówno w kategoriach finansowych, jak i psychicznych).

Przykład w bezpieczeństwie firmy: W trakcie projektowania systemu monitoringu wizyjnego zespół uwzględnia wymogi RODO i lokalnych przepisów prawa pracy. Dzięki temu już na etapie projektowania unika konfliktów prawnych, zapewniając jednocześnie przejrzystość procesu i akceptację pracowników.

Przykład w cyberbezpieczeństwie: Wdrażając aplikację chmurową do przechowywania danych klientów, firma ocenia jej zgodność z lokalnymi przepisami dotyczącymi transferu danych poza UE, uwzględniając wymagania NIS2 i potencjalne ryzyka reputacyjne.

4. Pokonywanie złożonych przeszkód – rozłożenie złożonej kwestii na prostsze czynniki niejednokrotnie jest w stanie wprost wskazać potencjalne ryzyka, a czasem wręcz sugeruje skuteczne strategie ich redukcji bądź rozwiązania złożonego zagadnienia.

Przykład w bezpieczeństwie firmy: Firma staje przed problemem rosnących kradzieży w magazynie. Analizując dane, dzieli problem na czynniki – np. brak szkoleń pracowników, nieodpowiedni nadzór i niesprawne kamery – co pozwala na stopniowe rozwiązanie problemu.

Przykład w cyberbezpieczeństwie: Zespół IT identyfikuje powtarzające się awarie aplikacji. Rozkłada problem na czynniki – analizuje logi systemowe, badania interakcji użytkowników i zależności między modułami aplikacji – co pozwala szybko zidentyfikować wadliwy fragment kodu.

5. Przeprowadzenie analizy przyczyn źródłowych – czyli identyfikowanie istotnych części składowych, związków między nimi i przede wszystkim warstw sytuacji problemowej. Wszystko to niesie znaczący potencjał proaktywnego zabezpieczenia projektu (np. systemu, czy procesu biznesowego), a także daje szanse na doskonalenie systemu bezpieczeństwa.

Przykład w bezpieczeństwie firmy: W wyniku audytu ujawniono niewystarczającą kontrolę dostępu do pomieszczeń z dokumentacją wrażliwą. Analiza wykazała, że problem leży w złym wdrożeniu systemu kart dostępu, niedostatecznym szkoleniu pracowników i braku przeglądów technicznych systemu.

Przykład w cyberbezpieczeństwie: Po ataku phishingowym, który doprowadził do wycieku danych, firma przeprowadza analizę przyczyn źródłowych. Odkrywa, że luka leżała w niedostatecznych szkoleniach personelu oraz w braku dwuetapowej weryfikacji w systemie poczty e-mail.

6. Wspieranie powstawania i implementacji nowych technologii – krytyczne myślenie stymuluje kwestionowanie obecnie stosowanych rozwiązań (w tym technologii), ich doskonalenie, a także powstawanie nowych (innowacje). Ponadto pozwala na spójne i całościowe implementowanie nowości z uwzględnianiem innych, istotnych wymiarów (np. zgodności z prawem ochrony danych osobowych).

Przykład w bezpieczeństwie firmy: Zespół ds. innowacji testuje technologię rozpoznawania twarzy jako uzupełnienie systemu kontroli dostępu. Po krytycznej analizie wytycznych RODO, decydują się wdrożyć bardziej transparentny system uwierzytelniania niosący mniejsze ryzyko braku zgodności.

Przykład w cyberbezpieczeństwie: Zespół cyberbezpieczeństwa wdraża nową technologię XDR (Extended Detection and Response). Dzięki krytycznej analizie dokumentacji producenta i testom porównawczym wybierają rozwiązanie, które najbardziej pasuje do ich specyficznej infrastruktury firmy.

7. Wspiera nieustanne uczenie się i rozwój – ciekawość świata, kwestionowanie zastanych idei i rozwiązań to także potężny motor do aktualizacji i rozwoju wiedzy. Co w dzisiejszych czasach w obszarze bezpieczeństwa, ryzyka i zgodności jest koniecznością.

Przykład w bezpieczeństwie firmy: Lider zespołu bezpieczeństwa organizuje cykliczne spotkania, podczas których pracownicy dzielą się wiedzą zdobytą na konferencjach branżowych, promując kulturę ciągłego uczenia się.

Przykład w cyberbezpieczeństwie: Specjaliści IT regularnie uczestniczą w kursach online i hackathonach bezpieczeństwa, co pozwala im nie tylko aktualizować wiedzę o nowych zagrożeniach, ale również testować w praktyce metody ich neutralizacji.

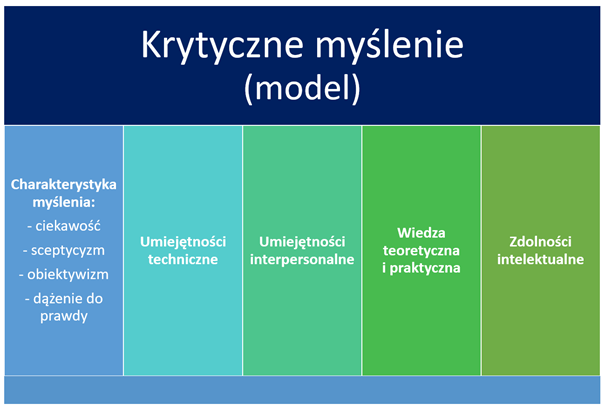

Co dokładnie składa się na krytyczne myślenie (model krytycznego myślenia)

Aby lepiej zrozumieć kompetencję, jaką jest krytyczne myślenie, warto rozbić ją na czynniki składowe. Krytyczne myślenie możemy przedstawić jako kompozycję 5 bazowych elementów, takich jak:

- Charakterystyka myślenia

- Umiejętności techniczne

- Umiejętności interpersonalne

- Wiedza teoretyczna i praktyczna (płynąca z doświadczenia)

- Zdolności intelektualne.

Przyglądnijmy się każdemu z tych elementów z bliższa: rozbijając je na jeszcze precyzyjniejsze składowe oraz wskazując jak przekładają się one na obszar zarządzania bezpieczeństwem.

- Charakterystyka myślenia – dotyczy tego jak rozwiązujemy problemy i podejmujemy decyzje. Kluczowe elementy jakie warto tutaj wskazać to: ciekawość, sceptycyzm, obiektywizm, a także chęć poszukiwania prawdy.

Ciekawość

Czym się charakteryzuje: ciekawość przejawia się chęcią do uczenia, eksplorowania nowych tematów i problemów, zagłębianiu się w szczegóły, dochodzeniu do odpowiedzi na to jak coś działa i dlaczego tak a nie inaczej. To niekończące się poszukiwanie zrozumienia otaczającej nas rzeczywistości.

Do czego przydaje się w bezpieczeństwie: ciekawość jest nieodzowna do identyfikacji podatności i słabości w dotychczasowym sposobie myślenia i działania. Pozwala przewidzieć przyszłe zagrożenia i istotne obszary wyzwań, pomaga w odkrywaniu nowatorskich strategii i rozwiązań (koncepcyjnych, praktycznych i technicznych). A ponadto jest silnym motywatorem do nauki i permanentnego rozwoju, który jest w obszarze bezpieczeństwa warunkiem sine qua non skuteczności.

Sceptycyzm

Czym się charakteryzuje: sceptycyzm obejmuje kwestionowanie ważności (słuszności) posiadanych danych oraz powszechnie uznawanych tez, a także silnie analityczne nastawienie na problem (czasem wręcz polega na wynajdowaniu problemów poprzez kwestionowanie zasadności założeń i powszechnie panujących prawd).

Do czego przydaje się w bezpieczeństwie: w bezpieczeństwie sceptycyzm pozwala przede wszystkim rzetelnie analizować dane (unikając różnych pułapek), oceniać źródła informacji, identyfikować celową dezinformację i przypadki nieświadomego rozpowszechniania nieprawdziwych informacji.

Obiektywizm

Czym się charakteryzuje: zdolność do prowadzenia analizy i formułowania wniosków w oderwaniu od osobistych uprzedzeń i błędów poznawczych. Brzmi prosto, ale w praktyce to jedna z najtrudniejszych kompetencji składowych krytycznego myślenia.

Do czego przydaje się w bezpieczeństwie: obiektywizm zapewnia możliwie rzetelne spojrzenie na zagadnienie, problem, zagrożenie itp. Im większy poziom obiektywizmu, tym większa szansa na właściwą diagnozę sytuacji i wskazanie optymalnego rozwiązania.

Wypadkową ciekawości, sceptycyzmu i obiektywizmu jest motywacja do poszukiwania prawdziwych odpowiedzi (dążenie do prawdy). Mimo, że często wiąże się z to z dodatkowymi kosztami (finansowymi, poznawczymi, emocjonalnymi).

2. Umiejętności techniczne – obejmują zestaw bardzo „namacalnych” kompetencji twardych. W bezpieczeństwie na poziomie ogólnym mogą to być np. umiejętności prowadzenia analizy ryzyka, tworzenia BIA (business impact analysis), czy znajomość określonych przepisów i standardów (np. normy ISO 31000). W ramach cyberbezpieczeństwa może to być znajomość określonych języków programowania, sposobu działania sieci bezprzewodowych, czy narzędzi do analizy złośliwego oprogramowania.

Umiejętności techniczne relatywnie łatwo sprawdzić (certyfikaty, ukończone szkolenia, testy praktyczne). Łatwo też je rozwijać, np. poprzez lekturę, udział w szkoleniach i konkursach, a wreszcie poprzez samodzielny trening i praktykę zawodową.

Umiejętności techniczne (w tym wiedza) znacząco wspierają wykorzystanie miękkiej strony krytycznego myślenia i wspólnie mogą prowadzić do synergistycznego efektu (np. stworzenia innowacyjnego narzędzia do rozwiązania jakiegoś złożonego problemu).

3. Umiejętności interpersonalne – stanowią nie mniej ważny element od pozostałych. Dziś rzadko pracuje się w pojedynkę. Zaś do sprawnej współpracy, a także dzielenia się owocami własnej pracy niezbędne są zdolności pozwalające skutecznie nawigować w relacjach międzyludzkich.

Na szczególną uwagę zasługują takie kompetencje jak: jasna komunikacja (szczególnie gdy musimy porozumieć się z osobami nieposiadającymi wiedzy eksperckiej), praca zespołowa, umiejętności negocjacyjne, zarządzanie projektami. W przypadku osób kierujących ludźmi – także kompetencje przywódcze.

Umiejętności interpersonalne okazują się nieodzowne w dzieleniu się wiedzą, współpracy z interesariuszami z różnych szczebli organizacji oraz podmiotami zewnętrznymi (np. specjalistami z zewnątrz), czy radzeniu sobie z pojawiającymi się wyzwaniami.

Warto pamiętać, że wraz z rosnącym skomplikowaniem tego co wchodzi w zakres zarządzania bezpieczeństwem, temat ten staje coraz bardziej grą zespołową!

4. Wiedza teoretyczna i praktyczna (płynąca z doświadczenia) – fundament modelu krytycznego myślenia. Bez teoretycznego zrozumienia obszaru bezpieczeństwa (teorie, modele, koncepcje, mechanizmy) i wyczucia tego jak teoria sprawdza się w praktyce (jak przenika się z praktyką) będzie nam bardzo trudno wykorzystać pełne spektrum kompetencji wchodzących w skład krytycznego myślenia.

Wiedza teoretyczna porządkuje nasze doświadczenia i zapewnia optymalny wybór z szerokiego spektrum praw i koncepcji. Wiedza praktyczna zaś podpowiada nam jak wiedzę teoretyczną można zastosować w praktyce, jakie szanse i zagrożenia dla skutecznej jej implementacji stwarza specyfika sytuacji itd.

5. Zdolności intelektualne – ostatnia część modelu krytycznego myślenia obejmuje funkcje poznawcze bez których powyższe elementy nie byłyby w ogóle możliwe. Zdolności intelektualne decydują o tym jak się uczymy, jak rozumiemy otaczającą nas rzeczywistość i jak stosujemy wiedzę.

Na zdolności intelektualne składa się: uwaga, pamięć, logiczne rozumowanie oraz rozwiązywanie problemów.

Mieszanina tych „prostych” elementów decyduje o tym jak przyswajamy informacje, łączymy je i stosujemy nabytą wiedzę.

Na szczęście nad każdą z tych zdolności intelektualnych da się do jakiegoś stopnia pracować.

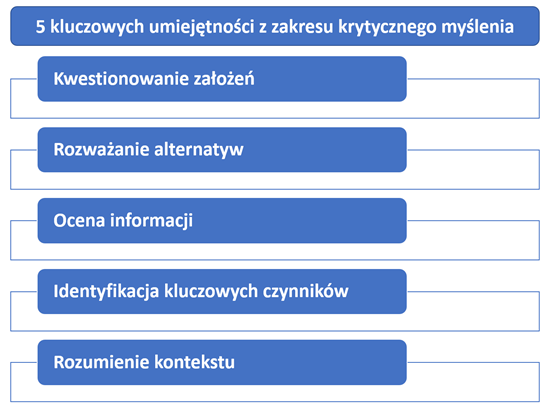

5 kluczowych umiejętności, w jakich przejawia się krytyczne myślenie

Aby jeszcze lepiej zrozumieć specyfikę kompetencji krytycznego myślenia, przyjrzymy się 5 bardzo wymiernym (praktycznym) umiejętnością poprzez jakie się ono przejawia.

- Kwestionowanie założeń

Kwestionowanie założeń to droga do odnalezienia realnego obrazu rzeczy.

Aby kwestionować założenia, wpierw musimy je zidentyfikować (a to nie zawsze jest proste).

Przykłady założeń, których kwestionowanie jest istotne w cyberbezpieczeństwie:

- Niezawodność systemu

- Wiarygodność źródeł informacji

- Skuteczność stosowanych protokołów bezpieczeństwa

- Zachowania użytkowników systemu (np.: czy ludzie będą na pewno zachowywać się tak jak sobie to założyliśmy?).

Po stworzeniu listy założeń, warto każde z nich szczegółowo zbadać. Można to zrobić zadając serię pytań, takich jak:

- Dlaczego wierzymy, że to prawda?

- Jakie dowody przemawiają za tymi założeniami?

- W jakich okolicznościach te założenia mogą przestać się sprawdzać?

Kwestionowanie założeń obejmuje również poszukiwania innego spojrzenia na zagadnienie (innych perspektyw).

W ramach tych poszukiwań można:

- Zapoznać się z innymi, alternatywnymi źródłami bądź teoriami/koncepcjami opisującymi temat.

- Zaprosić do dyskusji ekspertów z innymi opiniami bądź innym bagażem doświadczeń.

- Rozważyć niecodzienne okoliczności, które „wywrócą dotychczasowe rutyny/normy do góry nogami”.

Kwestionowanie założeń powinno odbywać się nie tylko jednorazowo. Warto więc pamiętać o okresowych przeglądach założeń (w zależności od potrzeb/wymagań) oraz o dopasowywaniu strategii do wniosków wypływających z przeglądu założeń.

2. Rozważanie alternatyw

Szerokie, wieloaspektowe spojrzenie na zagadnienie znacząco redukuje ryzyko związane z różnymi przejawami „widzenia tunelowego”. W pakiecie dostajemy szersze spojrzenie na problem, które nierzadko prowadzi do odkrycia nowych, innowacyjnych rozwiązań (np. poprzez wprowadzenie nieszablonowej strategii ochrony jakiegoś zasobu).

Rozważanie alternatyw polega przede wszystkim na ich generowaniu (tutaj bardzo dobrze sprawdza się metoda grupowa, jaką jest burza mózgów). Wymyślone konkurencyjne rozwiązania warto rozbić na elementy pierwsze stosując listę pytań:

- Kto – zidentyfikuj wszystkich potencjalnych aktorów

- Co – określ typy zagrożeń

- Kiedy – określ czas incydentu, moment w którym może on wystąpić lub czas działań zapobiegawczych

- Gdzie – to pytanie o źródło, miejsce wystąpienia lub obszar na jakim wystąpią skutki

- Dlaczego – określ powody, z jakich zagrożenie może zaistnieć bądź powody, dla których warto przeciwdziałać mu już na tym etapie (prewencja)

- Jak – to pytanie o metody materializacji zagrożenia (jak może do niego dojść, jak to się może wydarzyć) bądź o skuteczne remedium na analizowaną sytuację.

3. Ocena informacji

Kluczowa umiejętność dla pracy analitycznej. Aby skutecznie analizować i intepretować informacje warto zadać sobie pytanie o źródło ich pochodzenia, metody służące do uzyskania tych informacji (np. metodę naukową stojącą za danym badaniem, którego wyniki analizujemy), konsekwencje i wnioski.

Testowanie i walidacja to również nieodzowne elementy oceny informacji.

4. Identyfikacja kluczowych czynników

Na ogół mamy dostęp do wielu informacji, jednak nie wszystkie są równie istotne. Wybór tych szczególnie ważnych to nie lada sztuka. Dlatego w ramach krytycznego myślenia tak ważną umiejętnością staje się wskazanie kluczowych czynników prowadzących do analizowanej sytuacji lub określonych skutków. Mogą nimi być np. główni adwersarze z ich motywacjami, znaczące podatności systemu, szczególnie skutkowe (niszczycielskie) efekty materializacji danego ryzyka.

5. Rozumienie kontekstu

Znaczenie kontekstu jest niezmierne ważne. Kontekst w zasadzie dopełnia suchą informację bądź jej zbiór. Jednocześnie nierzadko bardzo trudno dobrze uchwycić kontekst (m.in. z powodu jego złożoności, licznych i nie do końca jasnych związków z przedmiotem analizy itd.).

Kontekst to zbiór istotnych czynników. Choć nie jest on ich zwykłą sumą, a raczej wypadkową tych czynników i ich interakcji.

Rozumienie kontekstu pozwala m.in. na:

- Umiejscawianie zagrożenia w szerszym krajobrazie ryzyka, z jakim mierzy się organizacja

- Skuteczne połączenie wiedzy i standardów z praktyką działania organizacji

- Uwzględnienie innych interesariuszy i perspektyw na interesujące nas zagadnienie

- Wejście w skórę napastnika i uwarunkowań jego działania.

Zaś zrozumienie kontekstu to właściwe pojmowanie poszczególnych elementów i całości jaką one tworzą.

Umiejętności krytycznego myślenia to w zasadzie must to have każdej osoby zajmującej się bezpieczeństwem, niezależnie od tego czy zajmuje się cyberbezpieczeństwem, zarzadzaniem ryzykiem, czy np. antykorupcją.

Powyższy model kompetencyjny i elementy składowe krytycznego myślenia przydadzą się z pewnością także w wielu innych rolach zawodowych i prywatnych.

Pamiętajmy, że krytyczne myślenie jest jedną z kompetencji przyszłości, a zachodzące zmiany w zasadzie tylko zwiększają jej znaczenie.

PODOBAJĄ CI SIĘ TREŚCI NA BLOGU?

Dołącz do subskrybentów newslettera, aby otrzymywać ciekawe treści, które pomogą Ci zatroszczyć się o bezpieczeństwo Twoje i Twojej organizacji.

KLIKNIJ W PONIŻSZY PRZYCISK!